计算机网络安全及其防护策略探析

胡耀锋

[摘 要]军队计算机网络信息安全是一个比较重要的问题,必须要引起注意。为了提高军队计算机网络信息的安全性和可靠性,必须要使用网络安全技术,采取合理的网络信息安全防护措施。本文探讨了军队计算机网络的安全性分析及对策。

[关键词]军队;计算机网络;安全性;对策

中图分类号:TP393.08 文献标识码:A 文章编号:1009-914X(2016)25-0148-01

军队计算机网络信息安全的保护不能单单只靠单一途径进行,而是需要系统及软件开发商与用户相互配合,及时弥补系统漏洞;同时也需要相关法律法规的进一步实行和国家政府重视并加强管理,配合军队信息化的快速发展,计算机的更新换代,创造更加安全,高效,保密的网络环境,为军队计算机网络建立起更加安全稳定的防护体系,确保军队网络信息的安全保密,万无一失。

1 军队计算机网络的安全性分析

就目前的情况来看,军队计算机网络安全形势不容乐观。首先,军队计算机网络安全面临形势严峻。在信息化时代,各国之间的军事竞争已经不再仅仅局限于军事武器的发展上,军事信息化建设也成为各国之间竞争的主要内容之一。在进行军事信息化建设的过程中不仅要关注建设的速度质量问题,同时更应关注安全性问题。在信息化条件下,计算机网络系统业已成为军事机密信息承载的主要平台。基于这种情况,依托于网络技术的信息战必然会变得越来越激烈。近年来境外人员利用网络技术盗取我国军队机密信息的现象屡见不鲜,对我国军队计算机网络系统安全性造成了严重影响。为了维护国家的安全,必须要进一步提高对军队计算机网络安全的重视。其次,军队计算机网络安全威胁呈现多元性。军队计算机网络和民用计算机网络是物理分开的,这在一定程度上提高了军队计算机网络的安全性。但由于军队计算机网络系统的规模比较大,结构比较复杂,从而增加了军方防护计算机网络安全的难度。任何一个环节出现问题都会影响计算机网络系统的安全性,军队计算机网络系统面临着多元化的威胁。再次,军队计算机网络安全事件具有突发性。计算机网络安全问题一般都具有潜伏性,在短时间内是难以发现的,而一旦出现了计算机网络安全问题则难以在短时间内解决问题。计算机网络安全事件的突发性也增加了军方处理安全问题的难度。最后,军队计算机网络安全处置具有艰巨性。计算机网络安全问题的类型是千变万化的,随着科技的发展,不断出现一些新的计算机网络安全问题,这大大增加了计算机网络安全问题处置的难度。而且,军队计算机网络系统一旦遭到大规模攻击就会影响整个网络系统的运行,导致军事秘密泄露,军队指挥不畅,从而造成严重的后果。

2 完善军队计算机网络的安全性隐患的对策

2.1 针对军队计算机网络安全隐患的技术对策

2.1.1广泛应用数据加密技术。传统的信息加密技术,由于已经被广泛应用而了解透彻,造成很大程度上防御功能有所降低,需要积极研究开发新的信息加密技术,然而由于新的加密技术尚未成熟,难免有漏洞,因此,采用传统与新兴相结合的方式来保护军事机密在网络上的传输。在传发或保存军事机密时,不仅要对信息加密,还要隐藏信息的发送者和接收者,以达到较好的保密性。就现如今的技术水平,相关人员可以采用隐藏技术、数字水印等技术手段将机密信息隐藏到一般文件中,然后通过网络来传递,实现保密性的提高。

2.1.2 安装杀毒软件和防火墙。安装杀毒软件是电脑防护的最基本防线,杀毒软件是很好的电脑管家,能够实现对计算机的扫描和漏洞检测,对文件、邮件、硬盘内存、浏览器网页监控,发现异常就及时处理。防火墙好比一堵墙,设置了防火墙就可以过滤通过网关的数据包,同时还可以控制信息流,监视网络使用状况和流量,隐藏IP 及网络结构。防火墙通过过滤规则控制外网用户非法访问,最能防范外部网络,拒绝服务攻击。

2.1.3 安装入侵检测系统和网络诱骗系统。入侵检测系统具有预警作用,拥有这套防护系统就可以在网络遭到攻击前报告,并有效拦截,同时还对内部攻击、外部攻击和误操作等进行实时防护,是一种动态的防御形式,在功能上与军队网络防火墙相对静态防御形成互补,能够很好的弥补防火墙的不足。网络诱骗系统则是通过构建一个欺骗环境,诱骗入侵者攻击或在检测出攻击行为后,将攻击重新定向到该欺骗环境中,从而收集入侵信息,观察入侵者的行为,以便分析入侵者的水平、目的、所用工具、入侵手段等,保护实际系统的运行,同时搜集证据。

2.1.4隐藏计算机IP 地址。黑客攻击计算机的主要途径就是通过一些网络探测技术获取他人计算机的IP 地址。一旦一个IP 地址被锁定,就表示黑客针对该计算机IP 的攻击行为已经做好准备。目前能够隐藏计算机IP 地址的主要手段是运用代理服务器,黑客只能探测到该IP 属于代理服务器, 但无法探测到用户的真实IP,从一定程度上保护了国家军队网络安全。

2.1.5防范木马程序和恶意插件。每次下载一个无安全防护的网站的程序或软件之前,要准备好防护进程和木马查杀程序,确认无误后再存入本机。在开始菜单的程序菜单中查看是否有多余的插件或不明的项目正在运行,将之删除并防止恢复即可。在邮箱中发现名目有异常的邮件,或是浏览网页时非法传播的广告,弹出网页等,要及时关闭,不可好奇浏览以及下载。

2.2 针对军队计算机网络安全隐患的管理对策

2.2.1必须进一步增强军队人员的网络安全防护意识。第一,应加大计算机网络安全知识学习。可以利用电视、网络等公众平台科普计算机网络安全知识,让军队人员意识到维护计算机网络安全的重要性,彻底改变对计算机网络安全的认识。定期组织军队人员进行计算机网络安全知识普及培训,提高官兵的网络安全意识和防范意识。第二,应定期组织计算机网络安全讲座和研讨会。一方面可以让广大官兵更加全面地了解计算机网络安全问题,另一方面,也可以提高官兵防护计算机网络安全的能力。第三,应积极进行计算机网络安全策略研究,加大对计算机网络安全的重视程度,从而实现全面提高军队计算机网络安全性的目标。

2.2.2必须要健全军队计算机网络安全管理机制。第一,应根据我军计算机网络系统发展的实际情况建立配套的安全管理法规和标准。一方面,要明确军队各部门人员安全防护的职责,加强各部门人员对计算机网络安全防护工作的重视。另一方面,要制定合理的安全管理制度和安全防护标准,为军队计算机网络安全防护工作提供明确的参考。第二,应加强计算机网络安全队伍建设。在军队内部应成立专门的计算机网络安全防护机构,负责军队计算机网络安全管理工作。

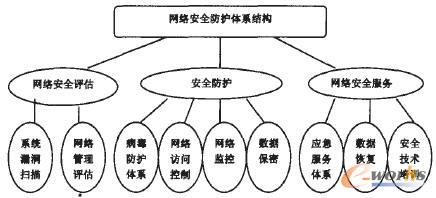

2.2.3必须要构建安全技术防护体系。第一,应建立安全监管体系。应利用入侵检测技术、安全扫描技术等先进的技术手段对军队计算机网络系统进行全面的监察管理,确保军队计算机网络系统运行的安全性。第二,应建立终端防护体系。为了避免军队计算机网络信息泄漏,应充分利用访问控制技术、数据加密技术等对军队用户终端进行严格的控制,避免出现非法操作现象的发生。第三,应建立安全评估体系。应根据计算机网络安全防护标准对计算机网络系统运行的安全性进行评估分析,减少安全事故发生的概率,控制安全事故发生带来的影响。

总之,军队是我们国家的第一道防线,军队的秘密是属于机密,机密一旦泄露可能会使得军队的训练资料,科研成果,战略部署等全部被窃取,这将会使得国家遭受到重大的损失。影响军队计算机网络安全的因素比较多,军队计算机网络安全防护的难度比较大。因此,必须要加大在相关方面研究的力度,提高军队计算机网络系统的安全性。

参考文献:

[1] 汪小芝.以防火墙为基础的网络安全防护方法[J].电子世界.2016(19)

[2] 黄有为,马仁军.军营网络安全防护体系的建设[J].通讯世界.2016(18)

[3] 鲁璐.军队计算机网络信息安全与防护措施[J].科技传播.2016(06)

[4] 瞿双炜.计算机网络信息安全问题的分析[J].通讯世界.2016(05)